何で必要なの?

PCのガードにアンチウイルスとWindows Updateの自動更新設定は今では当たりまえのことです。そんなこともやっていない人がここを見ることはないでしょう。しかし、悪人も生き延びる為に必死になります。彼と彼女らも生活がかかっているのです。

まずは悪人業界にもソフトウエア産業とインターネットサービスがあります。悪人ソフトウエア産業では一生懸命悪の手口の開発を進めています。100ドルも出せばウイルス自動作成ツールの海賊版が手に入る。Windows7より安い! もっとも最近では1万ドル以上するツールもあるとか。それだけ高性能になっているのでしょう。

こんな記事も。洗練される「攻撃ツール」、Web経由攻撃の6割以上で使用 2011/01/20

アンチウイルスがあるから大丈夫って?

もちろん無いよりはずっとましです。でも、単にましなだけです。

というのは、100ドルのツールで作ったウイルスがアンチウイルスソフトをすり抜けられるか確認する有料インターネットサービスがあるのです。1ドルも出せば全てのアンチウイルスソフトを試験できます。検出されるようなウイルスは役にたたないので、ちょっと替えたウイルスを作ります。ちょいちょいとクリックすれば作れますので。

どのアンチウイルスソフトでも検出できないウイルスができるとそれを使う訳ですが、同時に有料サービスオプションサービスに登録しておきます。するとアンチウイルスソフトで検出できるようになった段階でメールで通知してくれるんです。それで賞味期限切れが解って、別の新種ウイルスを作ると。

凄いですねぇ、善人業界より進んでいるかも。

何が必要なの?

ところで、悪人業界が狙うのは、PCの隙と、人間の隙です。今回はPCの隙について。隙のことをセキュリティホールと云います。抜け穴ですね。抜け穴が無いと忍びこめません。ちなみにウイルス自動作成ツールは様々なセキュリティホールを悪用します。

昔はダメダメだったマイクロソフトさんも、最近は頑張っていて、最新のWindows を使って自動更新にしている限り、まあまあ安全になってきました。「まあまあ」って程度ですが。

しかし悪人業界も必死に活路を模索します。忘れないで下さい。彼らは暇つぶしや悪ふざけでやっているのではないのです。われわれよりリッチな生活を維持するために、必死で頑張っているのです。

少し前の標的攻撃ではWord、Excel、PowerPointが狙われましたが、その後、Adobe Reader が2009年で全体の約半分 、2010 年は1,2月の統計では、Adobeにとって嬉しくないシェアが61%にもなってしまいました。もうひとつ、2010上半期の統計ですが、ウイルスダウンロードの原因となったセキュリティホールの割合はマイクロソフトのものは1/3以下で、Adobeはそれよりも10%以上多く38%で第一位。JAVA環境なんかもっていない普通の人にとっては、Adobeが58%にもなってしまいます。

こうなるとアンチウイルスとWindows Updateだけで安心はできません。ではどうすれば良いのか。Windows以外の穴も塞ぎましょう!

Adobe Readerの安全設定

その1:自動更新の設定

2010年4月のバージョン9.3.2から、Adobeは自動更新ができるようになりました。

「編集」メニューから「環境設定」を選択して以下を確認してください。

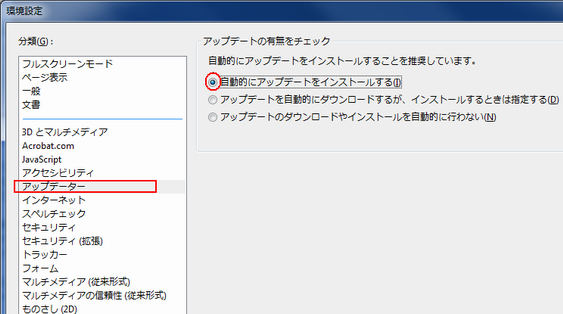

ダイアログの分類で今度は「アップデーター」を選びます。

初期設定では、「アップデートを自動的にダウンロードするが、インストールするときは指定する」がチェックされていますが、「自動的にアップデートをインストールする」にチェックを入れておくと、今後は勝手に更新してくれます。

この更新はそのあとPCの再起動が必要になることがあります。adobeの、ではなくPCのです。「すぐにやるか、あとでやるか」と聞いてきますので、すぐにやるなら開いている他の画面を閉じてから再起動OKにしてください。ただし2010/10/06の更新ではPC再起動なしでした。今後ともそうだと助かるのですが。

こんな記事があります。

ウイルス感染PCのAdobe Readerバージョンを調査 2010/10/14

調査対象はGumblar.8080攻撃で感染したPCですから、Adobe Readerを2010/01/13以降に更新した人は含まれません。そして、3年近く前のバージョン7が66%もあったらしいです。

この人達は、全く更新をしなかった人達と見てよいでしょう。適切なタイミングで最新バージョンに更新していればそれだけでもだいぶ安全になります。

にも関わらず、情報処理推進機構(IPA)は2010年12月20日、情報セキュリティに関する意識調査によると「4割以上はAdobe Readerを更新していない」、さらに「4人に1人はセキュリティ対策ソフトなし」とか。4割以上の人はいつ感染してもおかしくないという訳です。

この自動更新の設定にしておけば、更新忘れということも無くなりなす。この自動更新だけではまだ安心は出来ないのですが、それでも危険性は1/3から1/4ぐらいに下がるでしょう。

その2:JavaScript機能を無効に

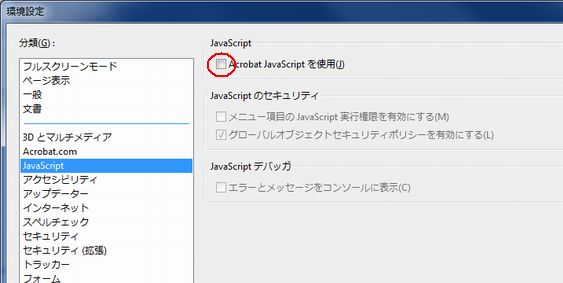

残った1/3から1/4ぐらいにの危険性をどう防ぐかが次ぎの問題です。Adobe Reader/AcrobatのJavaScript機能を無効にしておくと、今後新しいセキュリティホールが発見されても、それで攻撃される可能性をだいぶ低くできます。

日本語版のAdobe Readerでは、「編集」メニューの「環境設定」を選び、表示された画面の「分類」で「JavaScript」を選択。そこで表示される「JavaScript」の項目の「Acrobat JavaScriptを使用」のチェックを外せば無効になります。初期設定では有効になってます。

PDF内でJavaScriptが実行できるなんて知りませんでした。何でそんな機能があるんでしょう。いままでそれを活用したのは悪人業界だけではないでしょうか。

まだ修正版が出ていないセキュリティホールを突かれたときでも、JavaScript機能を無効にしておけば、危険性を更に1/3ぐらいに下げることができます。1/3の1/3ですから何にもやっていない場合と比べたら、危険性は1/10近くになることになります。もっと低いかもしれません。

実際に2010/11/16に臨時アップデートで対応されたセキュリティホールは、パッチが出るより以前から攻撃に利用されるゼロディものでした。しかしIBM-ISSはそのBLOGで、同社が確認した攻撃では「Acrobat JavaScript」を無効にしておけば攻撃の影響を緩和できるとしていました。

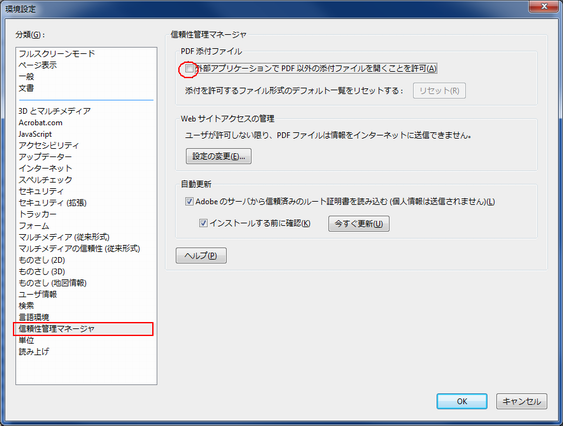

その3:信頼性管理マネージャ

Adobe Readerなどの「編集」メニューから「環境設定」を選択。表示されたダイアログで「信頼性管理マネージャ」を選択し、「外部アプリケーションでPDF 以外の添付ファイルを開くことを許可」のチェックを外す。

PDFファイルでプログラムを起動など通常必要があるとは思えません。

以上3つの設定を行っていれば、危ないAdobeでも安心して使うことができます。

日常的にはGoogle Chrome?

Adobe Readerは自動更新出来るようになったので、ほっといても2〜3日後には必ず最新版になっているでしょう。ところがAdobe にはもうひとつ有名な製品があります。Flash Playerです。こいつがちょっと厄介。そもそも自動更新が無い。ブラウザごとにインストールが必要。例えばIEでFlash Playerを更新して安心していると、実はFirefox のFlash Playerがあって、そちらはセキュリティホールのある旧版のまま、なんてことも。

個人ユーザで、そんなにハードにPCを使わないのなら。PCに詳しくなく、極力自動更新で済ませたい場合には、IEの代わりにGoogle Chromeブラウザを日常的に使っているほうが良いかもしれません。気が楽です。Google Chromeブラウザーには、常に最新のAdobe Flash Playerが自動的に統合されます。Chromeでは、Flash Playerをダウンロードしたり、更新をする必要はありません。

更に、万一最新のFlash Playerでもやられてしまう、新しいセキュリティホール(新発見の抜け穴)が攻撃されたとしても、Chromeがその動きを閉じ込めて、PC本体へ影響させない、つまり感染させない「サンドボックス化」という機能があります。使い勝手と将来性ですか? マイクロソフトの次期バージョンIE9から操作性ではChromeを真似ています。

Windows以外のソフトを確認するには

Secunia PSI

Windows Update は自動になっていても、他のソフトのセキュリティ更新が出たなんて、なかなか気が付かないものです。それを洗い出してくれます。

インストールはこちら から。最新版が出たばかりなので、新旧どちらもダウンロードできます。

今なら、お薦めと言われている3.0

の方が良いでしょう。

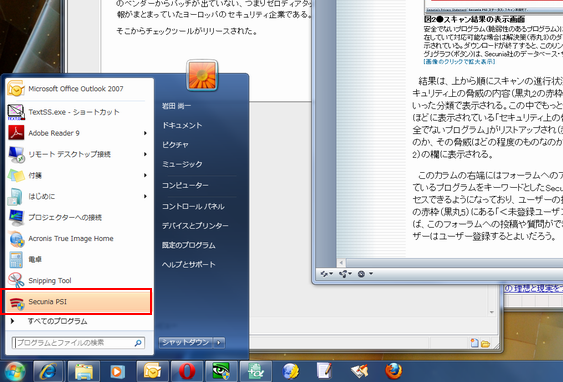

ここからは2.0 の画像流用ですが、インストールすると、スタートメニューにも登録されます。

いつも動いて監視しているのですが、状態を見るにはSecunia PSI画面を起動します。

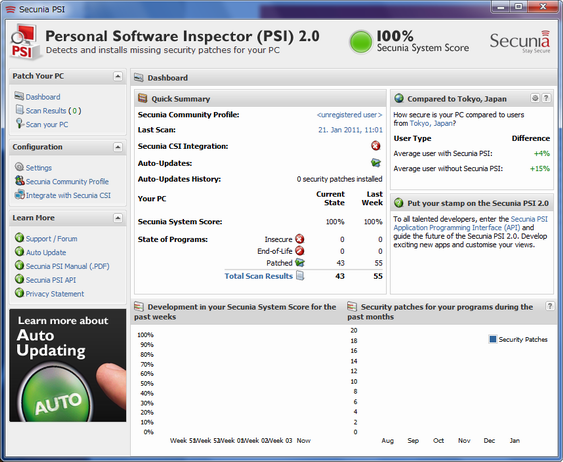

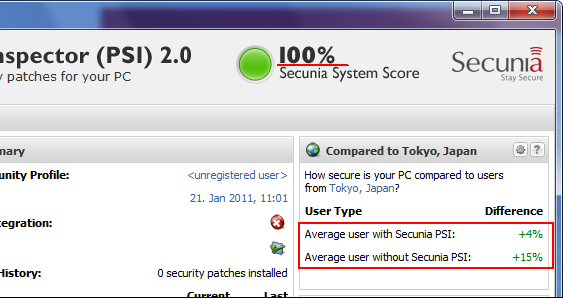

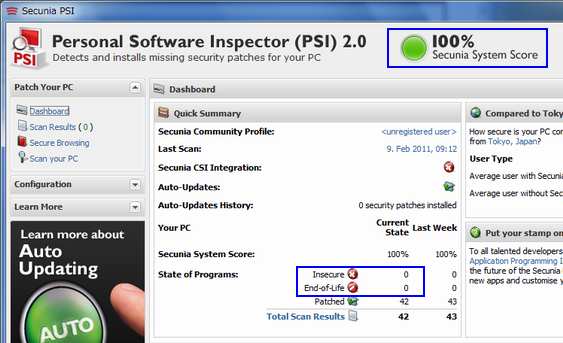

右上を見ると、全く問題がないときは100%と出ます。この100%は100%パッチ済みの意味です。

そしてその少し下にこのPCの成績は、平均的なPCユーザよりも15%高い。Secunia

PSIを使っているセキュリティ意識の高いユーザの中でも4%高い、とかでます。

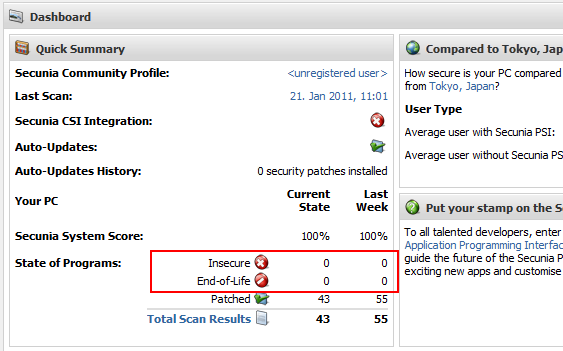

もしも、問題のあるプログラムがあれば、Quick Summary

の赤枠の処に件数が出ます。

セキュリティ更新のされていないプログラムの数。そしてもう保証されなくなった古いプログラムの数です。

更新が必要な場合

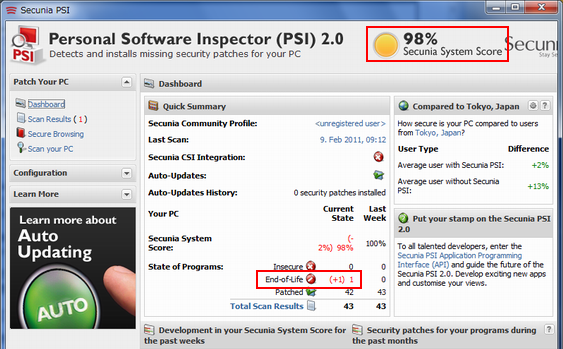

いつもは青信号なのに、黄色になっている場合の対処法について説明します。

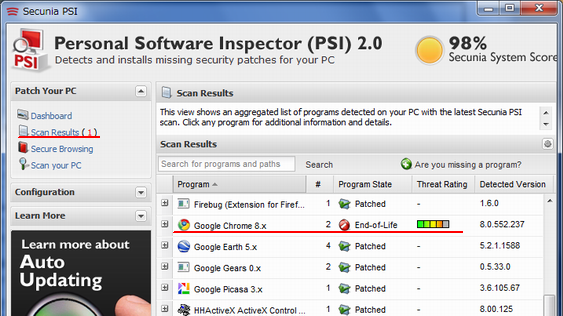

この例ではEnd-of-life つまりサポートされない旧バージョンがあるぞという警告です。

「それって何?」と調べるときは、左側のScan Results です、「ここを見よ!」とばかりに赤い数字が。クリックしてみます。するとブラウザのGoogle Chromeが問題と。

もしもEnd-of-life ではなく、Insecure (安全でない)に赤い数字が表示されていた場合もここまでは同じです。どのソフトか調べて更新をしましょう。

画面例ではGoogle Chromeに古いバージョンがあると表示されていますが、 Chromeは勝手に更新されますし、現在ではChromeでこの警告が出ることは無くなっています。

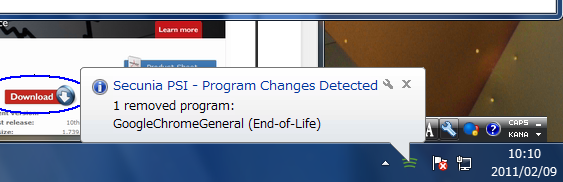

何かが検出されたら、きちんと更新しましょう。自動更新の設定になっていても、シャットダウンとか再起動しないと更新されないものが多いです。特にスリープを良く使うノートPCなどは要注意です。SecuniaPSI がそれを検出してくれます。右下の三本の波みたいなマークが緑色ならOKです。

古いバージョンを削除したら、信号は青マーク。100%OKとなりました。これでもう大丈夫です。

ネット上の記事はこちら

インストールしている全ソフトの脆弱性をチェックする 「Secunia PSI」 2009/12/25

「Secunia PSI」コンピュータにインストールされたソフトウエアの脆弱性をチェックするソフトである。個人使用の場合は無償で利用できる。

■ 開発元のデータベースと照合することで、コンピュータにインストールされたソフトウエアの脆弱性をチェックする。チェックした結果は、リストアップすると同時に、最新版のダウンロード先へのリンク情報なども表示する。

Secuniaはヨーロッパ(デンマーク)のセキュリティ企業です。新規の脆弱性が発見され、そのベンダーからパッチが出ていない、つまりゼロディアタック段階の状況を知る上でもっとも情報がまとまっていました。私はとっても信頼しています。記事は昔のものなので、紹介されているのは前バージョンですし、「国産のソフトウエアにはほとんど対応できていない」とありますが、現在ではほとんど対応しています。

2012.04.29 追記